miércoles, 13 de enero de 2021

jueves, 10 de enero de 2019

ECHAR UN POLVO

Los españoles al no haber

participado en la I Guerra Mundial tuvieron unos años 20 de buena vida, con lo

que se incrementaron los vicios y excesos, sobre todo los importados como el

rapé (tabaco inhalado). Todos los hombres que se querían dar de elegantes y

aparentar un cierto estatus consumían

polvo de tabaco. El rapé se intercambiaba como cortesía, como en los

tiempos modernos con los cigarrillos (¿Quieres echar un piti?). En este caso

con el rapé sería ¿Quieres echar un polvo? Dios que mal suena esto en la época

actual, menos mal que ya no se usa el rapé.

Bueno, que me voy por las ramas. Como “doparse”

delante de las señoras no estaba bien visto, los hombres cuando sentían la

necesidad (abstinencia) de un chute de tabaco esnifado se ausentaban de la

estancia para "echar un polvo". Hasta aquí todo normal y decente.

Las ausencias de las estancias a veces

tenían otras razones menos decentes como encontrarse en una habitación con

alguna dama o sirvienta para tener relaciones, poniendo como excusa

"Voy a echar un polvo". Hoy en día esto no sirve como excusa.

En la actualidad se podría poner como excusa "Voy a bajar la basura"

y te vas a enrollar con la vecina del octavo.

Ahí queda eso, espero que os haya gustado.

domingo, 5 de febrero de 2017

Modificando un mueble Ikea sin gracia

Aquí os dejo el Link de un video con unas pequeñas modificaciones a un cutre mueble de Ikea.

Espero que os guste

jueves, 19 de mayo de 2016

JABON CASERO

Ingredientes:

Ingredientes:2 litros de aceite usado.

2 litros de agua.

400 grs. de sosa cáustica en perlas o láminas.

Verter la sosa en un cubo, echar el agua, mezclar bien, con un palo largo con cuidado de no quemarse con la sosa cáustica, añadirle el aceite colado y remover hasta que espese, suele tardar como media hora o 40 minutos.

Echar el jabón en un recipiente rectangular de plástico y dejar reposar un par de días. Volcar y partir el jabón del tamaño y forma que se desee.

Se puede añadir un vasito del detergente que se use habitualmente o bien algún perfume (tomillo, romero,lavanda, limón).

Es buen sistema para aprovechar los aceites usados de la freidora o de los fritos habituales y de las latar de conserva. Esta última puede ser utilizada para las mascotas.

¡Ah! se me olvidava tambien se puede hacer jabón liquido casero para lavadora.

¡Ah! se me olvidava tambien se puede hacer jabón liquido casero para lavadora.

lunes, 4 de febrero de 2013

Rebeldes

REBELDES

Susan E. Hiton

En la librería donde lo encargué comenté mis

dudas y me dijeron que no me preocupara que era un libro que pedían mucho

incluso en colegios de monjas. No obstante lo empecé a leer con una cierta

prevención sobre si sería conveniente que los niños lo leyeran o no aunque

fuera obligado del instituto.

De este libro se hizo una película, que puede

ser interesante de ver, realizada por

Coppola con actores que entonces eran unos jovencitos pero que al crecer se

hicieron importantes como Tom Cruise y

Matt Dillon, Patrick Swayze y otros.

“Nadie dijo

que la vida fuera fácil. Pero Ponyboy está bastante seguro de que tiene las cosas

controladas. Sabe que puede contar con sus hermanos, Darry y Sodapop. Y sabe

que puede contar con sus amigos, amigos de verdad, que harían cualquier cosa

por él, como Johnny y Two-Bit. Y en lo que respecta a los socs (una violenta banda de pijos a

los que les encanta vapulear a los greasers,

como lo son él mismo y sus amigos) sabe que puede contar con ellos para armar

broncas. Pero una noche alguien lleva todo esto demasiado lejos y el mundo de

Ponyboy da un vuelco inesperado…”

jueves, 24 de enero de 2013

La conjura de Cortes (Matilde Asensi)

El último libro de la trilogía de Martín Ojo de Plata pone punto y final a la historia de Catalina Solís y sus aventuras como Martín Nevares.

El último libro de la trilogía de Martín Ojo de Plata pone punto y final a la historia de Catalina Solís y sus aventuras como Martín Nevares.

En este caso, el trasfondo de la conjura para conseguir el reino de las nuevas tierras de América, de la Nueva España.

Resulta muy interesante descubrir que palabra que utilizamos vienen de las antiguas civilizaciones americanas. Hurakam es el nombre del dios maya que con su aliento creó las tierra y ahora huracán es un viento fuete y violento que arrasa la tierra.

Como en toda novela que se precie no puede faltar una historia de amor, en este caso la de Catalina y Alonso que al final, como casi siempre, termina bien, ricos y enamorados.

Una cosa que me ha llamado la atención es el sistema de enviar mensajes entre la Nueva España y Tierra Firme. La comunicación rápida y fluida que tienen entre Bioho y Yanga. La información de entre esas comunidades es rápida y fluida mucho más que las comunicaciones oficiales que se realizan por barco.

Las descripciones que realiza de los sitios hace que uno sienta que está allí y que perciba los colores y los olores de esa época como propios.

Recomiendo la lectura de los tres libros, si la hacéis de manera continua es como si os leyeseis un libro de mil páginas que, a mi, son de los que más me gustan.

Sinopsis

"La conjura de Cortés culmina el recorrido de Matilde Asensi por el Siglo de Oro español, visto esta vez desde la Nueva España. Una manera de contemplar la historia que le ha hecho acreedora del reconocimiento de los lectores y la crítica, y que, cómo no, está plagada de intrigas, corrupción, aventuras e imaginación. En esta novela, Catalina se ve obligada a desenmascarar una gran conjura ideada por sus enemigos para derrocar al rey de España. La aparición de un mapa que desvela dónde encontrar el legendario tesoro de Hernán Cortés desempeñará un papel clave en el plan de Catalina para descubrir a los traidores y cumplir su palabra de acabar con los Curvo. La doble personalidad de Catalina Solís/Martín Nevares se enfrentará además a un grave peligro para su equilibrio: el amor. Una vez más, Matilde Asensi sorprenderá a sus lectores con un final inesperado. Un broche de oro para la trilogía de Martín Ojo de Plata que siguen millones de lectores."domingo, 30 de diciembre de 2012

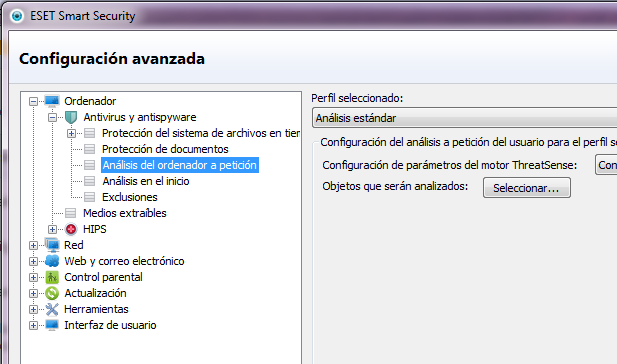

ESET - bloqueos de web´s

Bueno este post va de solucionar algún problemilla en el

antivirus ESET, que de vez en cuando se pone bastante pesado. Me estoy

refiriendo a los continuos bloqueos de paginas web o de algunos programas que

los toma como indeseables, aunque no contenga ningún peligro para nuestro

equipo, simplemente no nos deja ser un poquito piratillas.

Si tenemos la seguridad que las URL´s o programas que el

antivirus nos bloquea, no son peligrosas, podemos realizarlo de dos formas:

1ª.- Estuve buscando por las páginas que San Google me había

recomendado y todas me daban la misma opción. Todo lo que encontré fue que

desactivara la protección y el cortafuegos. ¡Coño! Así claro que funciona, os

habréis roto la cabeza de tanto pensar.

La verdad que funciona pero es una burrada tener que

desactivar el antivirus cada vez que queremos navegar por algunas páginas (por ejemplo la

URL http://www.tukero.org,

esta página la bloquea, ya que en esta página tenemos el programa para crakear

el ESET) o ejecutar algún programa (como por ejemplo el TNod, programa para

crakear el ESET).

2ª.- Creo que es la más sensata. De esta forma podremos desbloquear

de forma continua esas páginas más

suculentas y esos programillas tan beneficiosos para nuestro equipo.

Vamos a empezar, hacemos doble click sobre el icono del ESET

en la esquina inferior derecha (Sí, esa donde está el reloj), al realizar esto

se nos abre la ventana principal del ESET.

En la izquierda de la ventana

seleccionamos Análisis del ordenador nos cambiará la parte derecha de la ventana,

ahí seleccionaremos Configuración del análisis del

ordenador…

Al hacer click sobre esta opción, a la derecha se nos abre una ventana donde podemos agregar los programas, con la ruta completa del programa, que queremos excluir del análisis.

Ahora vamos con las URL´s. En La parte izquierda de la

ventana, en el árbol de opciones, seleccionamos Web y correo electrónico

luego Protección del tráfico Internet

y por último seleccionamos Gestión de direcciones URL una vez seleccionado esto último nos cambiará

la parte derecha de la ventana.

Tenemos una barra desplegable con las opciones: Lista

de direcciones excluidas del filtrado, Lista de direcciones bloqueadas

y Lista

de direcciones permitidas. En este caso seleccionaremos la primera, Lista

de direcciones excluidas del filtrado, de bajo de esto nos aparecerá

una ventana donde agregaremos las URL´s que, como dice la opción, queremos

excluir del filtrado.

Bueno pues ya lo tenemos, no ha sido difícil hacer las cosas

bien, y podemos cerrar todo. Ahora ya podemos abrir la URL que antes nos

bloqueaba y podremos ejecutar el programa que nos marcaba como peligroso.

Espero que os sirva de ayuda.

Suscribirse a:

Entradas (Atom)